Злом WiFi з андроїд без зовнішнього адаптера

Не секрет, що на Android можна запускати Aircrack-ng і Reaver. До недавніх пір для цього потрібен був зовнішній Wi-Fi-адаптер. Але виявляється, що WiFi-модулі bcm4329 і bcm4330, які стоять на багатьох популярних Android-девайсах (а це такі бестселери, як Nexus 7, Nexus One, Galaxy S1, Galaxy S2), теж підтримують Monitor Mode, але він відключений на рівні драйвера . Група хакерів тут же зайнялася розробкою альтернативних версій драйверів.

1. Готуємо знаряддя

Нещодавно дослідники виклали на свою сторінку bcmon.blogspot.com готовий АРК-файл, який вміє Інжект ці драйвери в ядро, тим самим включаючи Monitor Mode. В АРК також входять всі необхідні утиліти (серед яких Reaver і набір утиліт Aircrack-ng) для злому Wi-Fi-точки. Тобто не потрібно ніяких зовнішніх адаптерів, не потрібно chroot'іться в BackTrack - все спрощено до неможливого: треба просто завантажити і встановити додаток bcmon.apk (У вас немає доступу до завантаження файлів з нашого сервера): bcmon.googlecode.com/files/bcmon.apk .

2. Розвідка

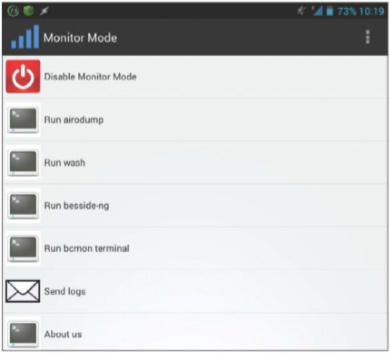

По-перше, потрібно отримати інформацію про потенційну жертву. Тип шифрування можна дізнатися з стандартної WiFi-оснастки Android. У разі WPA потрібно дізнатися, чи включений на точці WPS. Давай скористаємося для цього утилітою wash, яка йде в комплекті з Reaver (заодно перевіримо, чи працює у нас Monitor Mode). Для цього запускаємо тільки що встановлений bcmon, вибираємо Enable Monitor Mode і в меню Run wash (дивись скріншот). Утиліта виводить тільки точки з включеним WPS і додаткову інформацію, з якої тобі потрібно запам'ятати МАС-адреса.

3. Лобовий штурм

Приступаємо безпосередньо до злому. Для цього в меню bcmon вибираємо пункт меню Run bcmon terminal - це відкриє вікно терміналу і зробить все попередні налаштування оточення. Нам залишається тільки запустити одну з наданих утиліт. У разі WEP або WPA (без WPS) точки доступу скористаємося відомими утилітами з набору Aircrack-ng. Їх використання нічим не відрізняється від використання в повноцінної Linux-системі. WEP-ключі можна розшифровувати і на девайсі, а ось перехоплені WPA handshake рекомендую переносити на пристрій потужніший.

4. Б'ємо нижче пояса

Якщо ж у нас на точку доступу встановлено WPS, то буде розумно скористатися його вразливістю. Але для ефективного злому на базі WPS-уразливості нам потрібно гарна якість зв'язку з нашим пристроєм. Досить до речі буде, наприклад, походити навкруги із запущеним додатком, яке відображає в реальному часі якість сигналу ( WifiAnalizer , Наприклад), і знайти місце з кращим. Тепер можна запускати спеціалізовану утиліту Reaver.

5. Накриваємо всіх навколо

У список доступних додатків включена цікава утиліта під назвою besside-ng. Запустити її можна як з bcmon-терміналу, так і з меню bcmon. Утиліта в автоматичному режимі намагається відловити WPA handshake з усіх WPA-точок в зоні видимості і зібрати достатню кількість пакетів для WEP-точок.

Використовуй перераховані прийоми тільки для пентеста своїх Wi-Fi-пристроїв: точок доступу і роутерів.