Відновлення даних після вірусу-шифрувальника Petya

- Можливо 100% відновлення даних

- Відновлення даних можливо, втрати більше 0%

- Розшифровка від старої версії не працює

- Що робити, якщо комп'ютер заражений

- Що робити для запобігання зараження

27 червня 2017 почалася епідемія вірусу-шифрувальника Petya (версія 2017 року).

Детальніше в новинах: #Petya , Яндекс Новини , Securelist (EN) , Malwarebytes Labs .

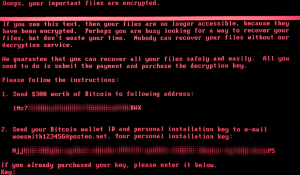

Вірус Petya - вимога викупу для розшифровки

Через кілька годин після початку атаки в DATARC надійшло перше звернення і ми проаналізували декілька уражених серверів. Головний висновок: є ненульова ймовірність відновлення даних при атаці вірусу Petya - вірус часто пошкоджує файлову систему, але не шифрує дані.

На даний момент проаналізовані пошкодження можна розділити на категорії.

Можливо 100% відновлення даних

Ймовірно, у вірусі є помилки - він не завжди виконує свій алгоритм, не встигає зашифрувати дані, ламає завантажувач. Ми бачили такі варіанти пошкоджень:

- Дані не зашифровані, пошкоджений MBR

- Дані не зашифровані, пошкоджений MBR + NTFS bootloader

- Дані не зашифровані, пошкоджений MBR + NTFS bootloader + MFT - диск визначається як RAW

Відновлення даних можливо, втрати більше 0%

У тих випадках, коли шифрування відбувається, частина файлів може залишитися неушкодженою. Ми бачили такі варіанти пошкоджень:

- Шифрується тільки диск C: - інші логічні диски залишаються в порядку

- Шифруються не всі файли на диску C:

- Шифрується тільки запис MFT, вміст файлу залишається без змін.

Розшифровка від старої версії не працює

Поточна версія Petya - це (приблизно) продовження атаки 2016 року (див https://blog.malwarebytes.com/threat-analysis/2016/04/petya-ransomware/ і https://securelist.com/petya-the-two-in-one-trojan/74609/ ). Для старої версії була створена методика підбору ключа розшифровки (див https://github.com/leo-stone/hack-petya ). Вірус 2017 року було змінено і стара методика не працює.

Наприклад, в старій версії вірусу MBR зберігався в сектор 55 і "шифрувався" XOR 0x37. У новій версії MBR зберігається в сектор 34 і "шифрується" XOR 0x07.

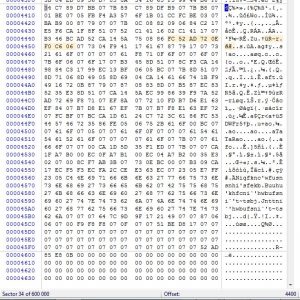

Зашифрований MBR:

Вірус Petya зберігає MBR в сектор 34 і шифрує XOR 0x07

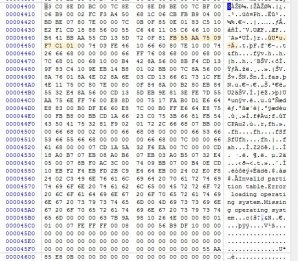

Розшифрований MBR:

Вірус Petya - MBR після розшифровки

Що робити, якщо комп'ютер заражений

- Чи не виплачувати викуп - email [email protected] вже активовано і ви не зможете отримати ключ.

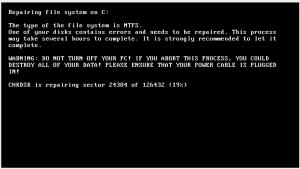

- Вимкнути комп'ютер, якщо після перезавантаження запускається checkdsk - вірус емулює його інтерфейс і шифрує дані.

процес шифрування Petya емулює CHKDSK

- Завантажитися з Live CD і спробувати відновити дані на справний носій за допомогою будь-якої доступної програми відновлення даних

Що робити для запобігання зараження

Є кілька рекомендацій від вірусологів, які аналізують код вірусу: