Злом промислових роботів

Побачити на екрані в своєму банку або в квитковій касі повідомлення від вірусу-здирника вже досить неприємно. епідемії Wannacry і ExPetr / NotPetya продемонстрували, що збиток бізнесу може бути дуже великий. Але це далеко не найгірший зі сценаріїв - як показали дослідники в своїх доповідях на хакерській коференції Blackhat , Кібератаку не так вже й складно перевести в фізичну площину.

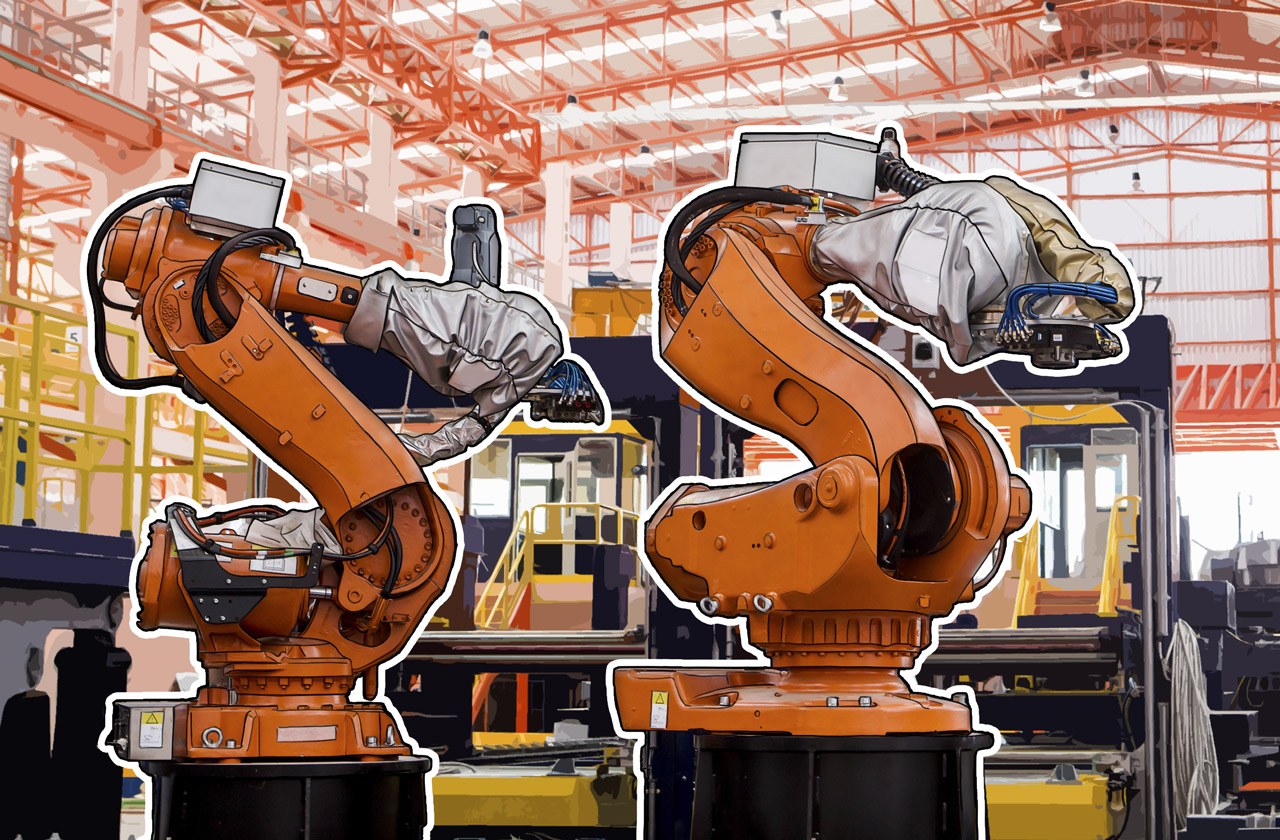

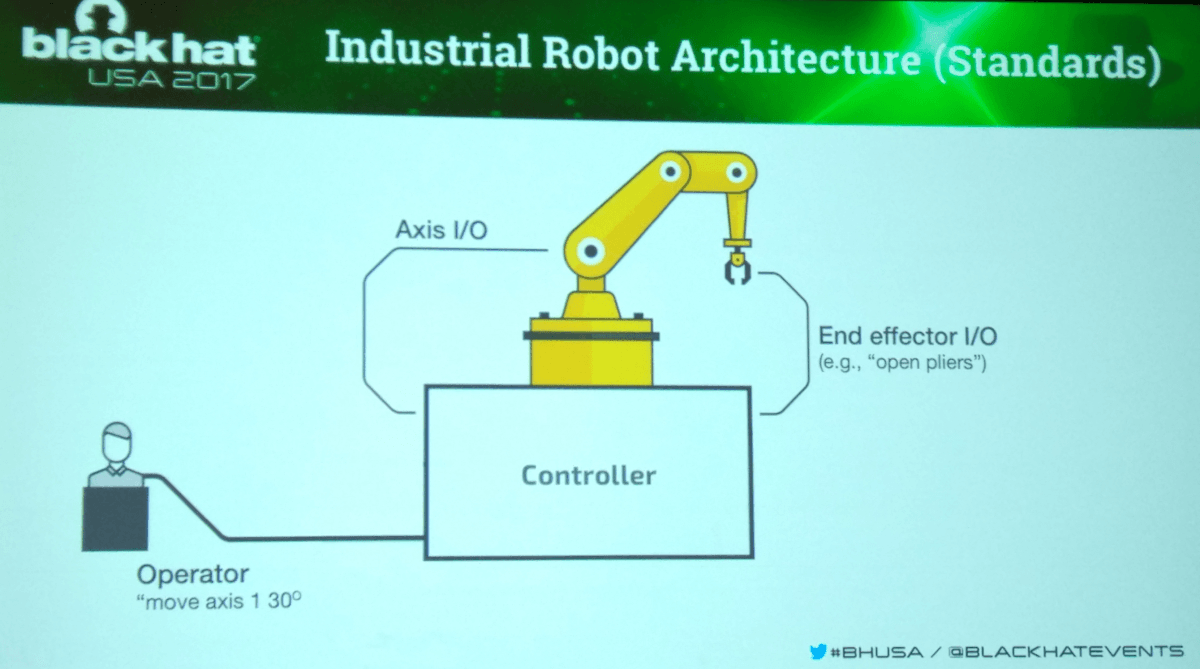

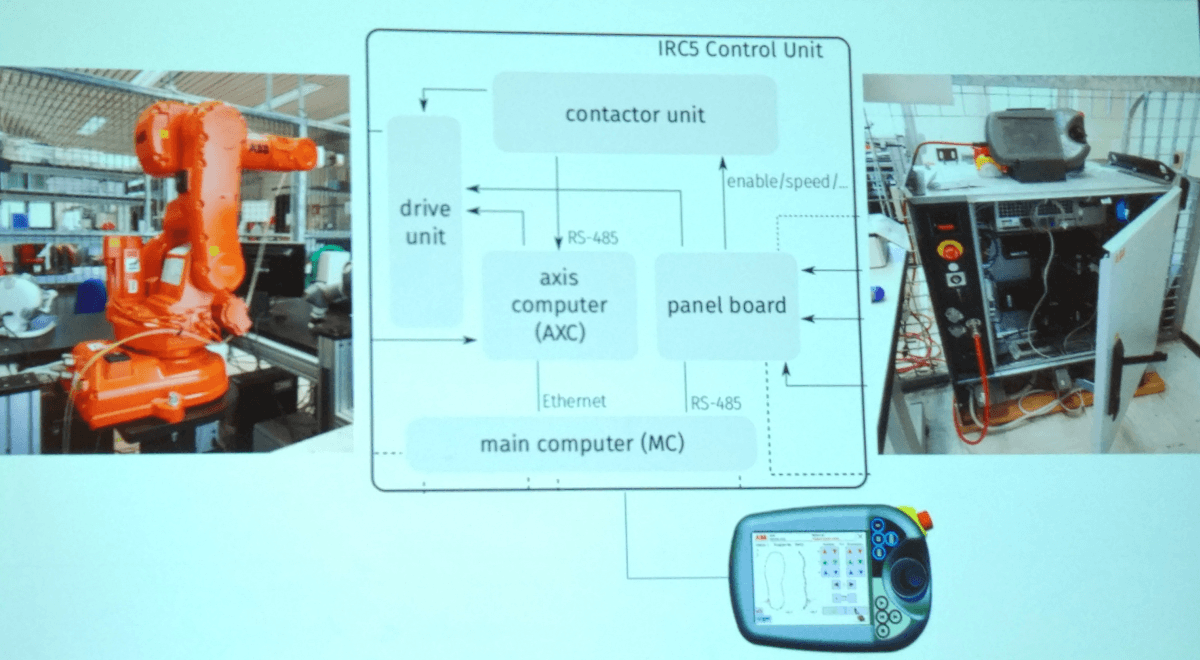

На тисячах виробництв по всьому світу працюють роботи, механічні маніпулятори яких пересувають коробки, свердлять деталі і виконують іншу роботу за заздалегідь заданою програмою. Ці роботи досить складні, вони складаються з керуючого комп'ютера (на ньому за діяльністю робота стежить людина), контролера і власне механічних маніпуляторів. На керуючому комп'ютері створюється програма, що складається з логічних дій, таких як «підняти коробку» і «повернути руку», а контролер перетворює її в серію дрібніших кроків.

У цьому процесі багато тонкощів, оскільки, наприклад, коробку потрібно піднімати плавно, і тільки на певну висоту, дотримуючись при цьому силу стиснення «пальців», щоб надійно утримати переноситься річ. Тому контролер містить конфігураційні файли, в яких прописана вся інформація, необхідна щоб подати на потрібні сервомотори строго певну напругу в чітко обумовлений момент часу і таким чином правильно підняти коробку.

Розробники подібних роботів доклали значних зусиль до того, щоб їх дітища були безпечні. Різні запобіжники, логічні перевірки, а також інструкції по використанню роботів повинні убезпечити і володіє роботом завод, і безпосередньо операторів, від некоректної роботи машини, виходу його з ладу і звичайно від фізичної шкоди. При цьому, правда, передбачається, що заводська інфраструктура «дружелюбна», тому робот цілком довіряє керуючому комп'ютера. Але це припущення не завжди вірно. Дослідники виявили, що деякі роботи підключені безпосередньо до Інтернету (наприклад, для отримання оновлень мікропрошівкі від виробника, або відправлення телеметрії в штаб-квартиру компанії-власника заводу), або до недостатньо ізольованою заводський Wi-Fi мережі. Завдяки цьому, зловмисник може виявити робота, просто перебираючи поспіль IP-адреси в Інтернеті за допомогою спеціалізованого сканера.

Виявлений робот, завдяки своїй «довірливості» (відсутності шифрування при оновленні мікропрограм, відсутності цифрового підпису прошивок, стандартним іменам користувача і паролів) легко стає жертвою зловмисника. Останній може перезаписати конфігураційні файли і змінити його логіку роботи.

Навіщо зламувати робота?

Залежно від цілей хакера, такий підхід може бути застосовний як для шпигунства (скачування наявних конфігураційних файлів, щоб дізнатися секрети виробництва) так і для саботажу. Дослідники продемонстрували підступну атаку, коли робот, який повинен малювати прямі лінії (в реальному житті він міг би, наприклад, проводити електрозварювання), відхиляє маніпулятор на частки міліметра. Це абсолютно непомітно для ока, але перетворює роботу в відвертий брак. При цьому програма робота залишається абсолютно незмінною, підміняються тільки параметри на контролері.

Можливі й інші гіпотетичні атаки, що несуть небезпеку в тому числі і для оператора. Рухається робота можна перепрограмувати, змінивши допустимі межі переміщення, що призведе до зовсім вже неприємних наслідків.

У короткостроковій перспективі запобігання подібних атак зводиться до посилення захисту наявних роботів, щоб вони були менш доступними для зовнішнього світу, а також до установки патчів від виробника, які дозволять усунути описані «дірки». У довгостроковій преспективу виробники роботів повинні інакше проектувати подібні механізми. Їм потрібно оновити самі стандарти виробництва, щоб вони включали вимоги не тільки до фізичної і електричної, а й до кібербезпеки. Варто відзначити, що «Лабораторія Касперського» пропонує рішення щодо захисту критичної інфраструктури як раз для вирішення подібних завдань.

Навіщо зламувати робота?Навіщо зламувати робота?