Як в Mac OS налаштувати анонімний серфінг в мережі Інтернет

- Використовуйте проект TOR

- Анонімність ще не означає конфіденційності

- Який обсяг конфігураційних робіт вам потрібно провести?

Майте на увазі - поки ви переглядаєте Web, Web теж веде за вами спостереження. У цьому рецепті буде розказано, як здійснювати інтернет-серфінг, не залишаючи інформації про себе і своєму комп'ютері. Робиться все це за допомогою безкоштовного інструментарію і сервісов.Пользователі Mac в більшості своїй пишаються тим, що вони, як правило, набагато краще захищені від різних загроз системі безпеки, в тому числі і виходять з Інтернету, ніж користувачі інших операційних систем. В цілому, ця точка зору обгрунтована, так як зазвичай на комп'ютерах Mac шпигунське ПЗ і інші шкідливі програми зустрічаються вкрай рідко - набагато рідше, ніж в більш широкому світі Windows. З іншого боку, те, що на вашому Mac немає шкідливих програм, які отруюють життя користувачам Windows, зовсім не означає, що ви можете відчувати себе в цілковитій безпеці і що ви не поширюєте інформації про себе і своєму комп'ютері кожен раз, коли проходите по посиланню .

Найпростіший спосіб уникнути поширення цієї інформації - це використання Анонімайзера (anonymizer). Ці сайти перенаправляють ваш трафік через свої власні сервери, створюючи враження, що асоційований з ними IP-адреса є джерелом запиту. Існує безліч сайтів, що надають такий сервіс, але моїм улюбленим є наступний: http://www.the-cloak.com/anonymous-surfing-home.html.

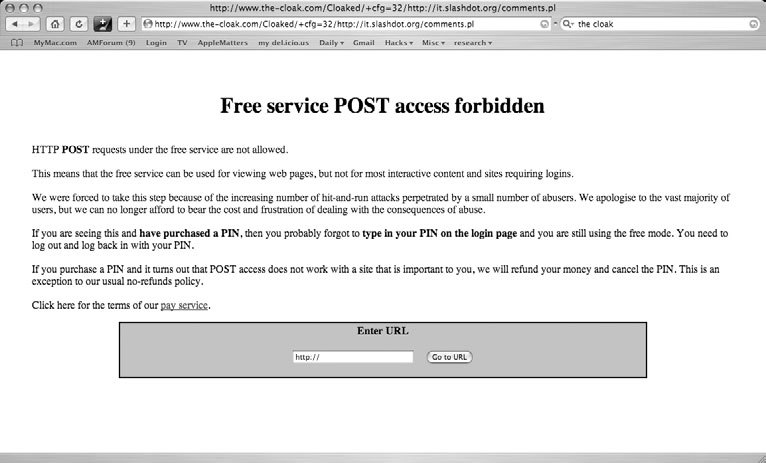

Хоча використання цього або будь-якого іншого подібного Web-сервісу на перший погляд і здається ідеальним рішенням, воно все ж не вільне від недоліків. Перший з них полягає в тому, що більшість таких сайтів надають вам лише обмежені можливості. Наприклад, якщо ви, працюючи через Cloak, спробуєте залишити коментар в випадково обраному блозі, вам буде повідомлено про те, що це неможливо (рис. 6.12).

Мал. 6.12. Cloak не дозволяє вам писати анонімні коментарі в чужі блоги

Я не кажу про те, що однією з причин, за якими вам може знадобитися анонімний серфінг - це написання анонімних коментарів в форуми або чужі блоги або щось інше настільки ж побутове. Але якщо ви при серфінгу хочете користуватися всіма сервісами з надання анонімності, не турбуючись про те, що рано чи пізно ви натрапите на відмову, вам може знадобитися заплатити за додаткові послуги. Крім того, постає й інше питання - а наскільки ви справді анонімні.

Звичайно, сайти на іншому кінці анонімного тунелю нічого не дізнаються про вас, але на сайтах-анонімайзери ведуться і журнали. Так що, якщо ви дійсно займаєтеся чимось ганебним, постачальники цієї послуги можуть бути поставлені в такі умови, що їм доведеться надати ці журнали для аналізу, і тоді вся історія вашого серфінгу буде розкрита в деталях.

Якщо невеликі незручності і можливість порушення вашої анонімності (хоч і малоймовірна) вас не влаштовують, вам варто задуматися про використання TOR. На відміну від анонімайзерів на основі Web, TOR працює за принципом «лушпиння» (багатошарової) маршрутизації, перенаправляючи ваш трафік через безліч інших комп'ютерів.

Використовуйте проект TOR

Деякі сайти блокують запити від анонімних серверів. Оскільки TOR4 перенаправляє ваш інтернет-трафік через будь-яку кількість різних серверів, блокувати користувачів, які застосовують TOR як Анонімайзера, набагато складніше. TOR забезпечує вашу анонімність, істотно ускладнюючи відстеження ланцюжка серверів, через яку ви пройшли. Щоб краще зрозуміти принцип його роботи, уявіть собі з'єднання між вашим комп'ютером і конкретним сайтом у вигляді шматка мотузки.

Проїхати по цій «дороговказною нитки» від сайту, який збирає дані, назад до вашого комп'ютера тривіально просто. TOR же працює таким чином, що ця «нитка Аріадни» не виводить стежить назад на ваш комп'ютер. Замість цього вона вказує на інший комп'ютер, а той, у свою чергу, на інший і т. Д. Інакше кажучи, TOR перетворює цей ланцюжок в клубок, який досить складно розплутати - мотузочок може мати близько 20-решт, вказують в різних напрямках.

Анонімність ще не означає конфіденційності

TOR пропонує зручний шлях до забезпечення анонімності, але це ще не означає, що він гарантує вам і конфіденційність. Це виглядає приблизно так само, як якщо б ви вирушили в іншу країну інкогніто, а там раптом вирішили прогулятися голяка вулицями. Ніхто не знає, хто ви такий, але будь-хто, хто зацікавиться, зможе вас бачити. Так і у випадку з TOR - всі ваші дані, що пересилаються через мережу, легко можуть бути відслідковані і проаналізовані тими, хто підтримує сервер TOR (особливо - вихідний вузол). Тому хоча TOR - чудовий засіб, що дозволяє забезпечити розумну анонімність, але використання TOR для пересилання великого обсягу важливих і незашифрованих даних не є гарною ідеєю.

При початковому налаштуванні TOR необхідно виконати деяку попередню роботу. Для початку, природно, необхідно завантажити додаток. Зробити це можна за адресою http://tor.eff.org/download.html.en (або http://www.torproject.org/index.html.ru). Завантажте відповідний установник. Коли ви прімонтіруете образ диска і відкриєте його, ви зіткнетеся з чимось незнайомим (рис. 6.13).

Мал. 6.13. А де тут програма-установник?

Тут немає інсталятора, але турбуватися все ж не варто. Клацніть мишею по значку із зображенням коробки, і процес установки почнеться. Вам буде запропоновано ввести свій пароль, а про решту подбає файл .mpkg. В результаті у вашій папці Applications буде встановлено додаток Vidalia. Запуск Vidalia, на перший погляд, нічого особливого не дасть, тому що спочатку необхідно налаштувати ваш комп'ютер для його використання. Для цієї мети вам буде потрібно задати додаткові параметри в панелі бажаних налаштувань мережі (System Preferences → Network → Proxies).

Ця процедура не відноситься до однократно налаштованим і працюють за принципом «один раз настроїти і тепер без проблем працюємо». Якщо у вас є кілька варіантів встановлення з'єднання з Інтернетом (наприклад, з'єднання через Airport і через Ethernet), то вам буде потрібно налаштувати проксі-сервери (proxies) для кожного з використовуваних інтерфейсів.

Серед параметрів кращою настройки вам надається велика кількість опцій. Які проксі-сервери вам потрібно налаштувати? Моя рекомендація полягає в конфігурації наступних опцій:

- Web Proxy (http)

- Secure Web Proxy (https)

- FTP Proxy

- Gopher Proxy

Який обсяг конфігураційних робіт вам потрібно провести?

Ви заплуталися у всіх цих проксі-серверах? Як ви знаєте, з'єднання через проксі-сервер - це всього лише з'єднання з цільовим сервером, але встановлене не безпосередньо, а через посередника. Чому їх так багато? Справа в тому, що кожен з проксі-серверів, які ви конфігуріруете, обробляє різні типи передачі. Наприклад, FTP Proxy обробляє з'єднання по протоколу FTP, Web Proxy (HTTP) - з'єднання по протоколу HTTP (через такі з'єднання проходить велика частина вашого трафіку) і т. Д. Для забезпечення максимального рівня безпеки, рекомендується налаштувати всі проксі-сервера. Однак, наприклад, якщо ви зацікавлені тільки в анонімній передачі файлів, то досить буде конфігурувати тільки FTP Proxy.

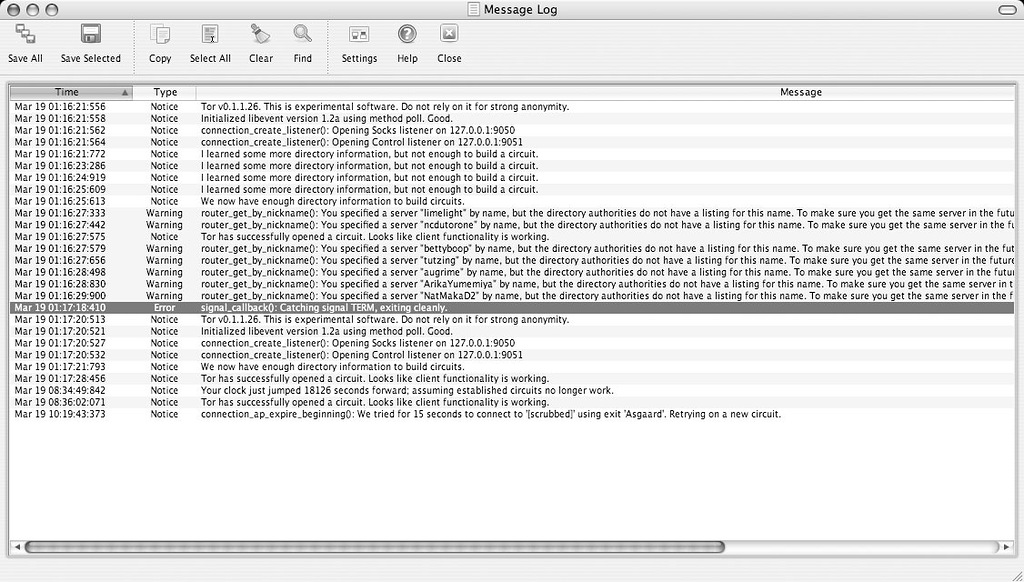

Вам потрібно конфігурувати чотири проксі-сервера, і при цьому треба мати на увазі два факти: поле Web Proxy завжди повинно містити значення 127.0.0: 8118, і після редагування кожного проксі слід натискати кнопку Apply Now. Хочете - вірте, хочете - ні, але через кілька секунд після внесення останньої зміни ви будете переглядати мережу анонімно, хоча на перший погляд це може здатися і неочевидним. Стандартний спосіб перевірки анонімності полягає в тому, щоб відвідати сайт TOR Detector (наприклад, http: // www . anonymitytest.com). Ще краще - перевірити журнали Vidalia ( http://lefkada.eecs.harvard.edu/cgi-bin/ipaddr.pl?tor=1), як показано на рис. 6.14.

Мал. 6.14. Істина може бути з'ясована лише тут!

Нарешті, скористайтеся вже згаданої тестової сторінкою TOR і порівняйте результати відображення IP-адреси на панелі Network вікна System Preferences з результатами, повернутими TOR Detector. Якщо наведені IP-адреси розрізняються, ви можете бути впевнені, що займаєтеся анонімним переглядом.

Если ви перебуваєте за роутером, порівняння слід Виконувати для адреси, вказаної в полі DNS Server панелі Network вікна параметрів Кращий настройки системи, а не для IP-адреси вашого комп'ютера. Виконавши всі налаштування і переконавшись в анонімності, зверніть увагу на те, що для забезпечення цієї анонімності дуже багато користувачів надають і частину свого смуги пропускання. Знову відвідайте сторінку проекту TOR і внесіть свій внесок у загальну справу. Ви можете налаштувати свій комп'ютер таким чином, щоб він брав участь в заплутуванні слідів в якості посередника. Повірте, падіння продуктивності буде дуже малий, але тим самим ви допоможете і собі і іншим.

6.13. А де тут програма-установник?Які проксі-сервери вам потрібно налаштувати?

Ви заплуталися у всіх цих проксі-серверах?

Чому їх так багато?

Pl?