Небезпечний Android-троянець поширюється за допомогою СМС-повідомлень

Масова відправка містять посилання на завантаження шкідливої програми СМС-повідомлень стає все більш популярним методом поширення сучасних Android-загроз. Подібний механізм доставки троянців на мобільні пристрої кіберзлочинці застосовують не тільки при організації спам-розсилок, але і впроваджують в створювані ними шкідливі програми, наділяючи їх функціоналом СМС-хробаків. Одна з таких шкідливих програм, виявлена фахівцями компанії «Доктор Веб» на початку листопада, являє собою небезпечного бота, здатного по команді зловмисників відправляти СМС, видаляти встановлені програми і файли користувачів, красти конфіденційну інформацію, атакувати веб-сайти і виконувати на зараженому пристрої безліч інших небажаних дій.

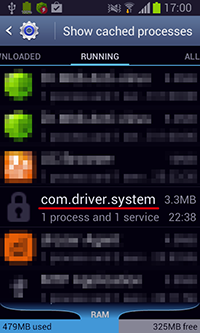

Внесена в вірусну базу Dr.Web під ім'ям Android.Wormle.1.origin , Нова Android-загроза являє собою багатофункціонального бота, що володіє широкими можливостями. Після установки троянець не створює ярлик на головному екрані операційної системи і функціонує на зараженому пристрої в якості системного сервісу з ім'ям com.driver.system.

Android.Wormle.1.origin встановлює з'єднання з командним центром, після чого очікує надходження подальших вказівок зловмисників. Примітно, що управління ботом може виконуватися кіберзлочинцями як безпосередньо з контролюючого сервера, так і за допомогою протоколу Google Cloud Messaging - сервісу, що дозволяє розробникам підтримувати зв'язок зі своїми додатками при наявності на цільовому пристрої активний обліковий запис Google.

Даний троянець має надзвичайно широким функціоналом. Зокрема, бот здатний виконати наступні дії:

- відправити СМС-повідомлення із заданим текстом на один або кілька номерів, зазначених в команді;

- розіслати СМС-повідомлення c заданим текстом по всіх номерах в телефонній книзі

- занести в чорний список певний телефонний номер, щоб заблокувати надходять з нього СМС-повідомлення, а також дзвінки;

- виконати USSD-запит (номер, з якого планується отримати відповідь на вироблений запит, заноситься в чорний список відповідно до відданої командою - це зроблено для того, щоб заблокувати отримання користувачем відповідних повідомлень);

- переслати на керуючий сервер інформацію про всі отримані СМС-повідомленнях, а також здійснені дзвінки;

- включити диктофонний запис, або зупинити її, якщо запис вже ведеться;

- отримати інформацію про облікові записи, прив'язаних до зараженого пристрою;

- отримати інформацію про всі встановлені застосування;

- отримати інформацію про список контактів;

- отримати інформацію про мобільному операторі;

- отримати інформацію про встановлену версії ОС;

- отримати інформацію про країну, в якій зареєстрована SIM-карта;

- отримати інформацію про телефонний номер жертви;

- видалити вказане в команді додаток (для цього троянець демонструє спеціально сформований діалогове вікно, покликане змусити користувача виконати видалення);

- отримати інформацію про зберігаються на карті пам'яті файлах і каталогах;

- завантажити на керуючий сервер zip-архів, що містить зазначений в команді файл або каталог;

- видалити заданий файл або каталог;

- видалити всі записані на пристрої СМС-повідомлення;

- виконати DDoS-атаку на вказаний в команді веб-ресурс;

- встановити зв'язок з керуючим сервером, використовуючи спеціальні параметри;

- змінити адресу керуючого сервера;

- очистити чорний список номерів.

Таким чином, Android.Wormle.1.origin дозволяє кіберзлочинцям вирішувати найрізноманітніші завдання, починаючи з розсилки платних СМС-повідомлень і крадіжки конфіденційних даних і закінчуючи організацією DDoS-атак на різні веб-сайти. Крім того, функціонал шкідливої програми дозволяє зловмисникам отримати доступ до банківських рахунків користувачів, тому даний бот може використовуватися і в якості банківського троянця, що розширює сферу його застосування.

Android.Wormle.1.origin реалізує функціонал СМС-хробака, поширюючись серед власників Android-пристроїв за допомогою СМС-повідомлень, що містять посилання на завантаження копії шкідливої програми. Наприклад, такі повідомлення можуть мати наступний вигляд:

«Я тебе люблю http: // [] app.ru/*number*», де «number» - номер одержувача СМС.

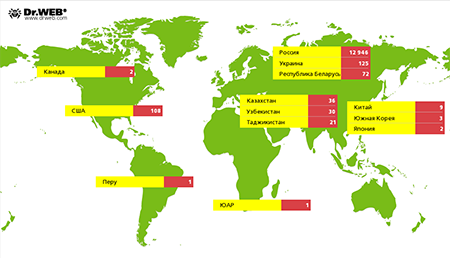

Подібні повідомлення розсилаються по всіх телефонних номерів з книги контактів користувачів, тому за короткий проміжок часу Android.Wormle.1.origin здатний заразити велику кількість мобільних пристроїв, значно збільшивши розмір створеної кіберзлочинцями бот-мережі. Отримана фахівцями компанії «Доктор Веб» статистика показує, що на даний момент шкідлива програма встигла інфікувати понад 14 000 Android-смартфонів і планшетів, що належать користувачам з більш ніж 20 країн. Найбільше число - 12 946 (або 91,49%) інфікованих троянцем мобільних пристроїв знаходиться в Росії, далі з помітним відставанням слідують пристрої з України (0,88%), США (0,76%), Білорусі (0,51%) , Казахстану (0,25%), Узбекистану (0,21%), а також Таджикистану (0,15%). Географічний розподіл створеного Android.Wormle.1.origin «Мобільного» ботнету представлено на наступній ілюстрації:

Фахівці компанії «Доктор Веб» продовжують спостерігати за розвитком ситуації. Запис для детектування цієї загрози була оперативно внесена вірусну базу, тому користувачі Антивірусу Dr.Web для Android і Антивірусу Dr.Web для Android Light надійно захищені від даного троянця.

drweb.com